Mit einer ISO 27001 Risikoanalyse versuchen Unternehmen, mögliche Risiken der Informationssicherheit zu erkennen, zu bewerten und durch Sicherheitsmaßnahmen das Gesamtrisiko zu reduzieren. Die Einschätzung der bestehenden Sicherheitsrisiken ist dabei eine wesentliche Voraussetzung für ein erfolgreiches Management der Informationssicherheit. Auch die ISO 27001 fordert die Festlegung eines Risikomanagementprozesses zur Informationssicherheitsrisikobeurteilung und -behandlung. Eine ISMS Risikoanalyse verfolgt das Ziel, diese Risiken zu identifizieren, zu bewerten und so das Gesamtrisiko zu ermitteln. Ziel ist es, in weiterer Folge dieses Risiko so weit zu reduzieren, dass das verbleibende Restrisiko akzeptabel wird. Es ist empfehlenswert, eine Strategie zur Risikoanalyse festzulegen. Diese sollte für das gesamte Unternehmen gültig sein und festlegen, wie die Ziele der Risikobewertung erreicht werden sollen.

Ihre Ausbildungen im Informationssicherheitsmanagement ISO 27001

Steigen Sie mit dem Basiswissen zur ISO 27001 in die Grundlagen des Informationssicherheitsmanagements ein und qualifizieren Sie sich anschließend zum internen Auditor ISO 27001 oder ISMS Beauftragten ISO 27001 – wir bereiten Sie dabei praxisnah auf kommende Aufgaben vor!

Einige der Ausbildungen können Sie dabei auch als E-Learning absolvieren. Laden Sie sich für eine komplette Übersicht einfach unseren Katalog kostenfrei herunter.

Mit welchen Methoden kann man eine ISO 27001 Risikoanalyse durchführen?

Die ISO 27001 lässt Unternehmen bei der Auswahl einer Methodik für das Risikomanagement freie Hand. Allerdings muss die Methodik nachvollziehbar und dokumentiert sein. Entsprechend dem Ziel und Zweck können dabei unterschiedliche Risikoanalysen oder Standards mehr oder weniger sinnvoll sein. Mögliche Methoden zur Risikoanalyse finden sich im Standard 200-3 des Bundesamtes für Sicherheit und Informationstechnik (BSI). Diese sind jedoch an den Bausteinen des IT Grundschutzes ausgerichtet. Weitere Grundsätze und Leitlinien zum Risikomanagement können Unternehmen in der Norm ISO 31000 finden. Gerade für informationslastige und IT-basierte Umgebungen eignet sich jedoch die Vorgehensweise nach der ISO 27005 sehr gut. Dabei gibt diese Norm Empfehlungen für Umsetzung des Risikomanagements. Zudem ist die ISO 27005 mit der ISO 31000 (d.h. Integration des Informations-Risikomanagements in das Unternehmensrisikomanagement) abgestimmt. Die auf dieser Seite vorgestellte Vorgehensweise richtet sich an den Empfehlungen des Standards ISO 27005 aus.

Die Risikoanalyse beginnt mit der Ermittlung der Bedrohungen

Wenn Sie eine ISMS (Information Security Management System) Risikoanalyse durchführen, sollten Sie zunächst den zu schützenden Informationswert (Asset) sowie die Gefahrenquellen bzw. Bedrohungen ermitteln. Eine Gefahrenquelle stellt dabei jeden Umstand oder Ereignis dar, welches potentiellen Schaden an einem Informationswert verursachen kann. Bedrohungen können dabei eine natürliche, menschliche oder durch Umgebungsbedingungen herbeigeführte Ursache haben. Unternehmen sollten das Ergebnis eine Liste mit möglichen Gefahrenquellen zeigen, welche vorhandene Schwachstellen im System ausnutzen können.

Ermittlung von Schwachstellen

Ermitteln Sie für Ihre ISMS Risikoanalyse anschließend die aktuellen Schwachstellen der Informationswerte. Eine Schwachstelle ist in diesem Zusammenhang eine Sicherheitsschwäche in geltenden Verfahren der Verarbeitung von Informationen, im Design eines IT-Systems, bei dessen Implementierung oder beim Ausführen interner Kontrollen. Schwachstellen können dabei absichtlich oder unabsichtlich ausgenutzt werden. Sie werden im Allgemeinen durch Befragen der verantwortlichen Personen sowie der Administratoren oder anhand offizieller Quellen ermittelt. Weitere Möglichkeiten, um (insbes. technische) Schwachstellen festzustellen, sind automatisierte Scanning-Tools oder Penetrationstests. Letztere werden oftmals durch externe Experten durchgeführt, die damit Informationssysteme und Netzwerkkomponenten auf Schwachstellen untersuchen. Aufgrund der ermittelten Bedrohung und zugehöriger Schwachstellen werden die Auswirkungen auf Basis der in der Schutzbedarfsfeststellung ermittelten Anforderungen bestimmt. Das Ergebnis bildet dann die Grundlage für die Risikobewertung.

Prüfen Sie anschließend bereits vorhandene Schutzmaßnahmen

Zur Vermeidung unnötiger Aufwände und Kosten sind die bereits existierenden oder geplanten Sicherheitsmaßnahmen zu erfassen. In diesem Zusammenhang gilt es auch, bereits umgesetzte Maßnahmen zu bewerten. Geplante neue Sicherheitsmaßnahmen müssen mit den existierenden kompatibel sein und eine wirtschaftlich sowie technisch sinnvolle Ergänzung darstellen.

Ihr Einstieg ins Informationssicherheitsmanagement

Präsenzschulung: Besuchen Sie unsere Ausbildung Basiswissen ISMS ISO 27001 und steigen Sie in die Grundlagen des Informationssicherheitsmanagements ein. Sie lernen dabei alle wichtigen Forderungen kennen und erfahren, wie Sie diese erfolgreich umsetzen.

E-Learning Kurs: Alternativ können Sie diese Schulung auch online als E-Learning Kurs durchführen. Werfen Sie auch einen Blick in den kostenlosen Demokurs!

Was sind die weiteren Schritte bei der ISO 27001 Risikoanalyse?

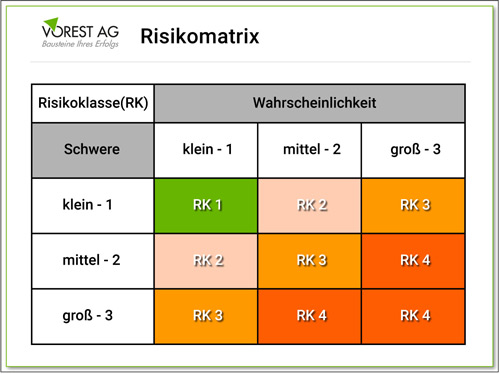

Nachdem Sie mögliche Bedrohungen ermittelt haben, erfolgt als nächstes eine Risikobewertung. Auf Basis des Bedrohungspotenzials erfolgt die Einschätzung, wie dringend Sicherheitsmaßnahmen durchzuführen sind. Neben der Angemessenheit der geplanten oder bereits bestehenden Maßnahmen hängt das Ausmaß eines Risikos von zwei weiteren Faktoren ab:

- Wahrscheinlichkeit des Eintretens

- Folgen bzw. die zu erwartenden Auswirkungen

Die Risikobewertung erfolgt dabei oftmals mithilfe einer Risikomatrix.

Bewertung der Eintrittswahrscheinlichkeit

Hierunter versteht man die erwartete Wahrscheinlichkeit, dass eine Gefahr eintritt. In diesem Kontext wird die Einschätzung des Eigners verwendet, mit der ein bestimmtes Ereignis in einem bestimmten Zeitraum auftritt. Bei dieser Bewertung ist besonders auf folgende Faktoren zu achten:

- Gefahrenquelle der Motivation und Leistungsfähigkeit

- Art der Gefährdung

- Existenz und Wirksamkeit der vorhandenen Maßnahmen

Bestimmung und Analyse von Auswirkungen

Um die Höhe des Risikos festzustellen, werden die negativen Konsequenzen der Schadensereignisse hinsichtlich der existierenden Schwachstellen und des zu erwartenden Schadens bewertet.

Wie kann das Risiko einer Gefährdung reduziert werden?

Durch das Definieren geeigneter Sicherheitsmaßnahmen können Sie die ermittelten Risiken anschließend mindern. Unter Risikomaßnahmen versteht man hier Handlung zur Verminderung, Vermeidung, Teilung oder Beibehaltung von Risiken. Dabei können Maßnahmen in ursachenbezogene sowie wirkungsbezogene Maßnahmen unterteilt werden

Ursachenbezogene Maßnahmen

beziehen sich auf die Verringerung der Wahrscheinlichkeit des Eintretens und die Reduzierung der Anzahl von Schadensereignissen.

Wirkungsbezogene Maßnahmen

sollen das Ausmaß möglicher negativer Auswirkungen von Ereignissen minimieren.

Für jedes bei der ISMS Risikoanalyse ermittelte und priorisierte Risiko wird an dieser Stelle geklärt, mit welchen Maßnahmen die Risiken behandelt werden können. Dabei sollten Sie die Maßnahmen auf Basis der Risikobewertung, den zu erwartenden Kosten für die Umsetzung sowie dem Nutzen auswählen. Die Leitung von Unternehmen sollte Risiken mit geringer Eintrittswahrscheinlichkeit aber hohem Ausmaß gesondert betrachten. Sind in solchen Fällen die Maßnahmen aus wirtschaftlicher Sicht nicht zu rechtfertigen, könnte die Umsetzung dennoch sinnvoll sein. Für die Umsetzung der Maßnahmen sollten Betriebe einen dokumentierten Plan aufstellen. In diesem werden dann die priorisierte Reihenfolge sowie der Zeitrahmen für die Umsetzung der Maßnahmen definiert. Die Priorisierung der Maßnahmen kann anhand der Priorisierung der Risiken sowie einer Kosten-Nutzen-Analyse erfolgen.

Ihre ISO 27001 Ausbildung

Alle Ausbildungsinfos zum direkten Download

Sie möchten sich im Bereich Managementsysteme ausbilden?

Wir haben zahlreiche Schulungen in unserem Ausbildungsprogramm – bspw. in den Bereichen Qualitätsmanagement, Automotive, Energie, Umwelt und viele mehr! Schauen Sie sich in unserem PDF-Katalog um und suchen Sie den für Sie passenden Fachbereich aus!

Dabei haben Sie bereits heute bei vielen Schulungen die Wahl zwischen: Präsenzschulung, E-Learning oder Hybrid Lehrgang!